Tre esempi, su 900.128. Tanti sono i file che il 23 ottobre sono stati rubati, nell’attacco hacker portato a termine dalla cyber gang Rhysida, all’azienda ospedaliera universitaria integrata di Verona, quella he da mesi sta facendo da apripista col nuovo sistema informatico ospedaliero – il Sio -, voluto dalla Regione e per il momento testato tra gli ospedali di Borgo Trento e Borgo Roma in attesa di essere esteso a tutto il sistema sanitario veneto. «Saccheggio» rivendicato una settimana fa, con tanto di «asta pubblica» dei documenti, messi in vendita al miglior offerente al prezzo di 10 Bitcoin, vale a dire – al «cambio» di quel giorno – all’incirca 350mila euro. «Aoui non prenderà in alcuna considerazione richieste di riscatto da parte dei criminali informatici – era stato l’allora lapidario commento dell’azienda -. Si conferma che non c’è stata perdita di dati anche grazie all’entrata in funzione del Sio, ma, a quanto al momento noto, una circoscritta fuoriuscita di file».

I dati pubblicati

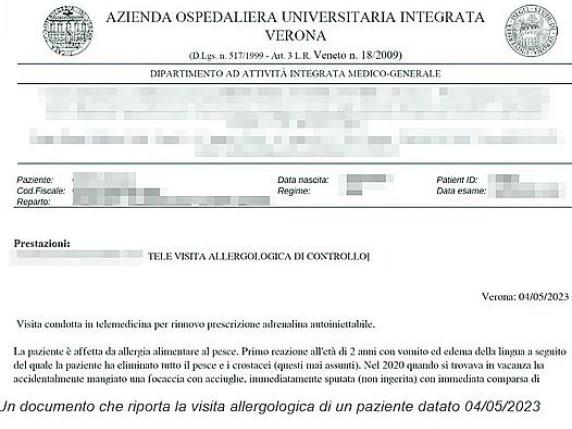

«Circoscritta fuoriuscita» per 612 giga byte che, allo scadere dell’ultimatum, Rhysida ha reso pubblici nelle rete Onion e che sono stati scovati dal sito di sicurezza informatica Red Hot Cyber. «La quantità di informazioni è veramente ingente… Ricordiamo a tutti che l’accesso alla rete Onion è praticabile da chiunque, anche se non dotato di particolari competenze in materia. Ciò significa che tali dati sono accessibili da qualsiasi persona che sappia normalmente utilizzare un pc», precisa Red Hot Cyber. Che poi descrive quanto trovato nella «giungla» degli oltre 900mila file, tra i quali sono presenti diverse analisi cliniche che partono dal 2023 ma che si riferiscono anche ad anni passati. «Tali analisi risultano afferenti al laboratorio dell’azienda ospedaliera universitaria integrata di Verona ma anche da altri laboratori di analisi sia pubblici che privati…», spiegano gli esperti di cyber sicurezza. Vengono riportate anche diverse informative sul funzionamento interno dell’ospedale, come attività di audit interno (e relative raccomandazioni), contratti, bilanci, timbrature, analisi degli indicatori di performance, rendicontazioni varie e mail. Non mancano analisi genetiche «provenienti da altri laboratori, ma anche realizzati all’interno dell’Università di Verona, anche se non viene specificato il nome del paziente. Abbiamo rilevato moltissima documentazione sulle idoneità sul lavoro e sui rischi professionali datate 2023». Ma non è finita. «Abbiamo dato un’occhiata anche alla gestione delle password – spiega Red Hot Cyber-. Se da un lato abbiamo trovando dei file Pdf protetti da password, da un altro abbiamo trovato utenze e password predicibili e banali, alcune tra queste contenente le top ten password più conosciute come “12345678”». Dicono, gli «investigatori informatici» che tra quelli pubblicati da Rhysida «sono presenti molti dati che devono essere analizzati per comprendere pienamente il reale impatto… I file non sono strutturati all’interno delle directory ma frammentati». Nessuna cartella clinica, per intenderci. Nessuna possibilità di ricostruire la storia sanitaria di chicchessia.

L’azienda

Tanto che l’Aoui, che dell’attacco aveva informato il Garante della Privacy, ribadisce che «l’Azienda non ha registrato alcuna perdita di dati personali, custoditi negli archivi aziendali, ma è stata pubblicata la copia di alcuni. Dalle verifiche è emerso che i dati pubblicati rappresentano una minima parte di quelli complessivamente archiviati nei files server aziendali: 0,6 terabyte (pari a 612 gigabyte) su 29 terabyte totali. La maggior parte di questi dati copiati risulterebbe essere non sanitaria, o addirittura già soggetta a pubblicazione per legge sul nostro sito web. I restanti dati rappresenterebbero documenti frammentari con informazioni cliniche, molte delle quali peraltro datate».

Le indagini

I file pubblicati saranno analizzati e ai diretti interessati saranno date le comunicazioni «al fine di limitare gli eventuali disagi conseguenti l’accaduto. Si ricorda che magistratura e azienda ospedaliera, in costante contatto con la Regione, sono impegnate nelle indagini, ciascuna per le proprie competenze». L’Aoui ha anche intrapreso «tutte le azioni legali atte a tutelare le vittime dell’attacco: l’azienda ospedaliera universitaria integrata di Verona e tutti i soggetti coinvolti».

Il Corriere del Veneto